در دنیای دیجیتالی امروز، شاید کمتر کسی پیدا شود که واژه رمز ارز را نشنیده باشد؛ حال در این عصر پر از کلاهبرداری چطور می توان اثبات کرد که تراکنش انجام گرفته یا اصلا طرف مقابل ما تراکنش رو انجام داده است یا خیر؟ همانطور که هر دردی چاره ای دارد، چاره این چنین مسائل نیز بلاک چِین ها هستند.

امنیت بلاک چین چیست؟

امنیت بلاک چین یک سیستم مدیریت ریسک جامع برای شبکه بلاک چین است که از چارچوب های امنیت سایبری، خدمات تضمینی و بهترین شیوه ها برای کاهش خطرات در برابر حملات و کلاهبرداری استفاده می کند. به طور کل، امنیت بلاکچین به مجموعهای از تکنیکها و پروتکلها اشاره دارد که به منظور حفظ سلامت، شفافیت، و مقاومت در برابر تهدیدات در شبکههای مبتنی بر بلاکچین استفاده میشود. بلاکچین با استفاده از تکنولوژی رمزنگاری پیشرفته، تضمین میکند که دادهها در هر بلوک غیرقابل تغییر هستند و تنها با اجماع کاربران شبکه میتوان تغییراتی در آنها ایجاد کرد. این ویژگی، حملات مخربی مانند دستکاری دادهها یا دو بار خرج کردن ارزهای دیجیتال را تقریباً غیرممکن میکند.

علاوه بر این، معماری غیرمتمرکز بلاکچین باعث میشود که هیچ نقطهی مرکزی برای حمله وجود نداشته باشد، و این امر به افزایش امنیت شبکه کمک میکند. هرچند بلاکچین به خودی خود ایمن است، حملات خارجی مانند حملات ۵۱٪ یا مشکلات امنیتی در لایههای کاربردی (مثل کیف پولها) میتوانند امنیت شبکه را تهدید کنند.

چگونه بلاک چین امنیت اطلاعات را تضمین می کند؟

امنیت اطلاعات در بلاک چین از طریق هشهای رمزنگاری تأمین میشود. هش رمزنگاری، یک تابع ریاضی است که دادهها را به یک رشتهی منحصربهفرد از اعداد و حروف تبدیل میکند. هر بلوک در بلاک چین شامل دادههای تراکنش، هش بلوک قبلی و هش اختصاصی خود است. این مکانیزم به بلاک چین اجازه میدهد تا ساختاری متصل و پیوسته داشته باشد که این موضوع تغییر یا دستکاری دادهها را عملاً غیرممکن میکند.

اگر کوچکترین تغییری در محتوای یک بلوک اعمال شود، هش آن تغییر میکند و زنجیرهی بلوکها به هم میریزد، زیرا هش بلوکها به هم وابسته هستند. به این دلیل، هر گونه تلاش برای دستکاری دادهها به سرعت قابل شناسایی است، زیرا با هشها دیگر مطابقت نخواهند داشت. این مکانیسم به بلاک چین توانایی محافظت در برابر تغییرات و حملات را میدهد، که یکی از دلایل اصلی استفاده از این تکنولوژی برای ذخیره اطلاعات حساس مانند تراکنشهای مالی و قراردادهای هوشمند است.

همچنین، روشهای رمزنگاری قوی برای افزایش امنیت بیشتر استفاده میشوند، تا فقط افراد مجاز بتوانند به دادهها دسترسی پیدا کنند و تراکنشهای امنی انجام دهند. این روشها شامل امضای دیجیتال و کلیدهای عمومی و خصوصی هستند.

امنیت اطلاعات در بلاک چین از طریق سازوکارهای الگوریتم اجماع مانند اثبات کار (PoW) و اثبات سهام (PoS) تضمین میشود. این سازوکارها پروتکلهایی هستند که برای تایید و اعتبارسنجی تراکنشها استفاده میشوند و به حفظ یکپارچگی شبکه و جلوگیری از حملات کمک میکنند.

اثبات کار (PoW)

در مکانیسم اثبات کار (PoW)، ماینرها برای حل مسائل ریاضی پیچیده رقابت میکنند تا یک بلوک جدید را به زنجیره اضافه کنند. این فرایند نیاز به قدرت محاسباتی بالا دارد و زمانی که یک ماینر موفق به حل این مسئله شود، تراکنشهای موجود در آن بلوک تأیید و به بلاک چین اضافه میشوند. یکی از مزایای اصلی PoW این است که حمله به شبکه و تغییر دادهها بسیار دشوار و پرهزینه است، زیرا مهاجم نیاز به کنترل بیش از نیمی از توان محاسباتی شبکه (حمله ۵۱ درصدی) دارد.

اثبات سهام (PoS)

در مکانیسم اثبات سهام (PoS)، به جای استفاده از قدرت محاسباتی، تایید تراکنشها بر اساس میزان سهام یا دارایی شرکتکنندگان در شبکه انجام میشود. در این روش، اعتبارسنجان یا نودهای منتخب که دارای سهام بیشتری هستند، مسئولیت تایید تراکنشها و ایجاد بلوکهای جدید را بر عهده دارند. PoS انرژی کمتری مصرف میکند و حملات به شبکه از طریق دستکاری سهام یا مالکیت بزرگ تر نیز دشوارتر میشود.

مزایای سازوکارهای اجماع

این مکانیسمها نقش حیاتی در امنیت بلاک چین ایفا میکنند:

- جلوگیری از حملات: با PoW، حملات مبتنی بر قدرت محاسباتی و در PoS، حملات مبتنی بر مالکیت زیاد دشوارتر میشوند.

- تأیید همزمان: همه اعضای شبکه باید به اجماع برسند که تراکنش معتبر است، و این تضمین میکند که هیچ نود مخربی نمیتواند به تنهایی دادهها را تغییر دهد.

- غیرمتمرکز بودن: عدم وجود مرجع مرکزی در این مکانیسمها به امنیت بیشتر و مقاومت در برابر حملات کمک میکند.

این مکانیسمها در کنار هشهای رمزنگاری و ساختار زنجیرهای بلوکها، بلاک چین را به یک فناوری امن برای ذخیره و انتقال اطلاعات تبدیل میکنند.

نود در بلاک چین چیست؟

نود (Node) در بلاک چین به هر دستگاه یا کامپیوتری اطلاق میشود که به شبکه بلاک چین متصل است و در مدیریت، تأیید، و نگهداری تراکنشها و دادههای شبکه شرکت میکند. نودها با یکدیگر در ارتباط هستند و وظیفه آنها تأیید تراکنشهای جدید و ذخیرهی تاریخچهی بلاک چین است. برخی از نودها، به نام نودهای کامل (Full Nodes)، تمام تاریخچه بلاک چین را دانلود و ذخیره میکنند و هر تراکنش یا بلوک جدید را بهصورت مستقل بررسی میکنند. این نودها تضمین میکنند که قوانین شبکه رعایت میشود و دادهها درست و امن هستند.

نودها نقش حیاتی در غیرمتمرکز بودن و امنیت بلاک چین ایفا میکنند. هر نود یک نسخه از کل بلاک چین یا بخشی از آن را نگه میدارد و به پردازش و تایید تراکنشها کمک میکند. برخی نودها، مانند نودهای ماینر (Mining Nodes) یا نودهای اعتبارسنج (Validator Nodes)، وظیفه ایجاد و تایید بلوکهای جدید را بر عهده دارند .

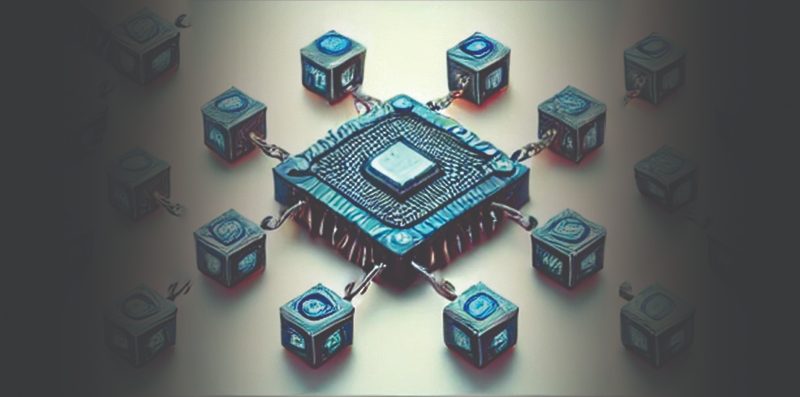

امنیت پایه ای بلاک چین

تکنولوژی بلاک چین ساختاری از داده را با خصوصیات امنیتی ذاتی و بر اساس اصول رمزنگاری، تمرکز زدایی و اجماع (Consensus) تولید می کند که اعتماد در تراکنش ها را تضمین می کند. در بیشتر بلاک چین ها یا تکنولوژی های دفتر کل توزیعشده (DLT)، داده به صورت بلوکهایی ساختار یافته و هر بلوک شامل یک تراکنش یا بستهای از تراکنشها است.

بلوک های جدید به گونه ای به همه بلوک های قبل از خود در یک زنجیره رمزنگاری متصل شده اند که دستکاری در آن تقریباً غیرممکن است. تمام تراکنشهای درون بلوکها توسط یک مکانیسم اجماع تایید شده و مورد توافق قرار میگیرند، در نتیجه صحت و درستی هر تراکنش تضمین میشود.

تمرکز زدایی تکنولوژی بلاک چین از طریق مشارکت اعضا در یک شبکه توزیع شده ممکن می شود. هیچ نقطه شکستی وجود ندارد و هیچ کاربری نمی تواند به تنهایی رکورد تراکنش ها را تغییر دهد. با این وجود، تکنولوژی های بلاک چین در برخی از جنبههای امنیتی حیاتی از همدیگر متفاوت هستند.

چگونه امنیت بر اساس انواع بلاک چین ها متفاوت می شود؟

تفاوت شبکههای بلاک چین میتواند در این باشد که چه کسی میتواند مشارکت کند و چه کسی به داده دسترسی دارد. شبکهها معمولاً بر این اساس که چه کسی مجاز به مشارکت است، عمومی و یا خصوصی نامگذاری می شوند و همچنین به دارای مجوز یا بدون مجوز بودن تقسیم می شوند که نحوه دسترسی مشارکتکنندگان به شبکه را توصیف میکند.

بلاک چین های عمومی و خصوصی

در شبکههای بلاک چین عمومی معمولاً همه اجازه پیوستن دارند و شرکتکنندگان ناشناس می مانند. این نوع بلاک چین ها از کامپیوترهای متصل به اینترنت برای تاییدتراکنش ها و دستیابی به اجماع استفاده می کنند. شاید بتوان گفت که بیتکوین شناختهشدهترین نمونه یک بلاکچین عمومی است و از طریق استخراج بیتکوین به اجماع میرسد.

کامپیوترهای موجود در شبکه بیت کوین یا ماینرها سعی می کنند با حل یک مسئله رمزنگاری پیچیده، انجام کار را اثبات کرده و در نتیجه تراکنش را تاییدکنند. در این نوع شبکه ها بغیر از کلیدهای عمومی، چند کنترل هویت و دسترسی نیز وجود دارد.

بلاک چین های خصوصی از هویت برای تاییدعضویت و امتیازات دسترسی استفاده می کنند و معمولاً تنها به سازمان های شناخته شده اجازه پیوستن می دهند. سازمان ها با هم یک شبکه تجاری خصوصی و فقط برای اعضا تشکیل می دهند. یک بلاک چین خصوصی در یک شبکه مجاز از طریق فرایندی به نام تایید انتخابی (selective endorsement) به اجماع می رسد؛ یعنی جایی که کاربران شناخته شده تراکنش ها را تاییدمی کنند. تنها اعضای دارای دسترسی و مجوزهای ویژه می توانند دفتر کل معاملات را نگهداری کنند. این نوع شبکه به کنترل های هویت و دسترسی بیشتری نیازمند است.

هنگام ساخت یک اپلیکیشن بلاک چین، ارزیابی اینکه کدام نوع شبکه به بهترین وجه با اهداف تجاری شما مطابقت دارد، بسیار مهم است. امکان کنترل شدید شبکه های خصوصی و مجاز وجود دارد و به دلایل انطباق و مقرراتی این نوع شبکه ها مورد ترجیح هستند. مزیت شبکه های عمومی و بدون مجوز نیز در توانایی آن ها در تمرکززدایی و توزیع بیشتری است.

ویژگی های بلاک چین های عمومی و خصوصی

بلاک چین های عمومی، عمومی هستند پس همه می تواند به آنها بپیوندند و تراکنش ها را تاییدکند.

بلاک چین های خصوصی محدود هستند و معمولاً به شبکه های تجاری محدود می شوند. یک نهاد یا کنسرسیوم واحد، کنترل عضویت اعضا را انجام می دهد.

بلاک چین های بدون مجوز (Permissionless) هیچ محدودیتی برای پردازنده ها ندارند.

بلاکچینهای مجاز (Permissioned) به مجموعهای از کاربران محدود میشوند که با استفاده از گواهی، هویت خود را دریافت کرده اند.

حملات سایبری و کلاهبرداری

اگرچه تکنولوژی بلاک چین یک دفتر کل تراکنش های ضد دستکاری ایجاد می کند، ولی شبکه های بلاک چین از حملات سایبری و کلاهبرداری مصون نیستند. افرادی با نیات پلید می توانند آسیب پذیری های شناخته شده در زیرساخت بلاک چین را دستکاری کنند و در برخی موارد نیز در طول سالیان گذشته در هک ها و کلاهبرداری های مختلف موفق بوده اند. در اینجا چند نمونه ذکر شده است:

سواستفاده از کد

سازمان غیر متمرکز مستقل (DAO) که یک صندوق سرمایه گذاری خطرپذیر است و از طریق یک بلاک چین غیر متمرکز با الهام از بیت کوین فعالیت می کند، بیش از 60 میلیون دلار ارز دیجیتال اتر (حدود یک سوم ارزش خود) را از طریق سواستفاده از کد، از دست داد.

هک کامپیوتر پرسنل

هنگامی که Bithumb که یکی از بزرگترین صرافیهای ارز دیجیتال اتریوم و بیتکوین است، هک شد، هکرها اطلاعات 30,000 کاربر را به خطر انداختند و 870,000 دلار بیتکوین را به سرقت بردند. این در حالی بود که تنها کامپیوتر یک کارمند هک شده بود و نه سرورهای اصلی؛ این رویداد سوالاتی را در مورد کل امنیت ایجاد کرد.

کلاهبرداران چگونه به تکنولوژی بلاک چین حمله می کنند؟

هکرها و کلاهبرداران به چهار روش اصلی بلاک چین ها را تهدید می کنند: فیشینگ، مسیریابی، سایبیل و حملات 51 درصدی.

حملات فیشینگ

فیشینگ نوعی کلاهبرداری جهت دستیابی به اطلاعات اکانت یک کاربر است. کلاهبرداران، ایمیل هایی را برای صاحبان کلید کیف پول ارسال می کنند؛ این ایمیل ها به گونه ای طراحی شده اند که ظاهرا از یک منبع قانونی ارسال شده اند و با استفاده از لینک های جعلی، اطلاعات اکانت کاربران را دریافت می کنند. دسترسی به اطلاعات اکانت و سایر اطلاعات حساس می تواند منجر به ضرر و زیان برای کاربر و شبکه بلاک چین شود.

حملات مسیریابی

بلاک چینها به انتقال دادههای بزرگ و در لحظه متکی هستند. هکرها می توانند داده را هنگام انتقال به ارائه دهندگان خدمات اینترنتی رهگیری کنند. در حملات مسیریابی، شرکت کنندگان در بلاک چین معمولاً نمی توانند تهدید را ببینند، بنابراین همه چیز عادی به نظر می رسد. ولی در پشت صحنه، کلاهبرداران داده ها یا ارزهای محرمانه را استخراج کرده اند.

حملات سایبیل

در یک حمله سایبیل (Sybil)، هکرها با ایجاد هویت های شبکه جعلی بسیار، حملات سیل آسایی را به شبکه انجام می دهند و سیستم را از کار می اندازند. سایبیل به یک شخصیت مشهور اشاره دارد که مبتلا به اختلال هویت چندگانه بود.

حملات 51 درصد

استخراج رمز ارز نیازمند مقدار زیادی توان محاسباتی، به ویژه برای بلاک چین های عمومی با مقیاس بزرگ است. اما اگر یک ماینر یا گروهی از ماینرها، منابع کافی را تجمیع کنند، ممکن است بیش از 50 درصد از قدرت استخراج شبکه بلاک چین را به دست آورند. داشتن بیش از 50 درصد قدرت به معنای کنترل دفتر کل (ledger) و توانایی دستکاری آن است.

بهتر است بدانید بلاک چین های خصوصی نسبت به حملات 51 درصد آسیب پذیر نیستند.

امنیت بلاک چین برای شرکت ها

هنگام ساخت یک اپلیکیشن بلاک چین سازمانی، ملاحظات امنیتی در تمام لایههای استَک تکنولوژی و نحوه مدیریت حاکمیت و دسترسی های شبکه، مهم است. یک استراتژی امنیتی جامع برای راهکار بلاک چین سازمانی شامل استفاده از کنترلهای امنیتی قدیمی و کنترلهای منحصر به فرد تکنولوژیک است. برخی از کنترل های امنیتی مختص راهکارهای بلاک چین سازمانی از این قرار هستند:

- مدیریت هویت و دسترسی

- مدیریت کلید

- حریم خصوصی داده

- ارتباطات امن

- امنیت قرارداد هوشمند

- تاییدتراکنش

نکات و بهترین روش های امنیتی بلاک چین

هنگام طراحی راهکار بلاک چین، این سوالات کلیدی را در نظر بگیرید:

- سازمان ها یا اعضای شرکت کننده از چه مدل حاکمیتی استفاده می کنند؟

- چه داده هایی در هر بلوک جمع آوری می شود؟

- الزامات نظارتی مربوطه چه مواردی هستند و برای برآورده سازی آن ها چه می توان کرد ؟

- جزئیات هویت چگونه مدیریت می شود؟ آیا داده های (payloads) بلاک رمزگذاری شده اند؟ کلیدها چگونه مدیریت و باطل می شوند؟

- طرح بازیابی فاجعه (DRP) برای شرکت کنندگان در بلاک چین چیست؟

- حداقل وضعیت امنیتی مشتریان بلاک چین جهت مشارکت چیست؟

- منطق حل برخوردهای بلوک بلاک چین چیست؟

هنگام ایجاد یک بلاک چین خصوصی، باید اطمینان حاصل شود که بلاک چین روی زیرساخت ایمن و انعطاف پذیر مستقر شده است. انتخابهایی با زمینه ی تکنولوژیک ضعیف برای نیازها و فرآیندهای شرکتی میتواند منجر به خطرات امنیتی داده از طریق آسیبپذیریهای آن ها شود.

ریسک های تجاری و حاکمیتی را در بررسی کنید. ریسکهای تجاری شامل پیامدهای مالی، سابقه و خوشنامی و ریسکهای انطباق می باشد. ریسکهای حاکمیتی عمدتاً از ماهیت غیرمتمرکز راهکارهای بلاکچین سرچشمه می گیرد و به کنترلهای قوی روی معیارهای تصمیمگیری، سیاستهای حاکمیتی، هویت و مدیریت دسترسی نیاز دارند.

امنیت بلاک چین به درک خطرات شبکه بلاک چین و مدیریت آن ها بر می گردد. طرحی برای اجرای امنیت برای این کنترل ها، تشکیل دهنده یک مدل امنیتی بلاک چین خواهد بود. با ایجاد یک مدل امنیتی بلاک چین، اطمینان حاصل خواهید کرد که تمام اقدامات برای ایمن سازی مناسب راهکارهای بلاک چین شما مهیا هستند.

برای استقرار یک مدل امنیتی راهکار بلاک چین، مدیران می بایست مدل ریسکی ایجاد کنند که بتواند تمام ریسک های تجاری، حاکمیتی، تکنولوژیک و فرآیندی را در بر بگیرد. در مرحله بعد، آنها باید تهدیدات راهکار بلاک چین را ارزیابی کرده و یک مدل تهدید ایجاد کنند. کار بعدی مدیران تعریف کنترلهای امنیتی است که خطرات و تهدیدات را بر اساس سه دسته زیر کاهش میدهند:

- اعمال کنترل های امنیتی که منحصر به بلاک چین هستند

- اعمال کنترل های امنیتی متعارف

- اعمال کنترل های تجاری برای بلاک چین

سخن پایانی

در مقاله امروز امنیت بلاک چین ها بررسی شد و چنین عنوان شد که تکنولوژی بلاک چین ساختاری از داده را با خصوصیات امنیتی ذاتی و بر اساس اصول رمزنگاری، تمرکززدایی و اجماع تولید می کند که اعتماد در تراکنش ها را تضمین می کند. با اشاره به دو نوع عمومی و خصوصی بلاک چین ها، چهار روش اصلی تهدید بلاک چین ها توسط هکرها و کلاهبرداران را توضیح دادیم: فیشینگ، مسیریابی، سایبیل و حملات 51 درصدی.

سوالات متداول

تکنولوژی بلاک چین چیست؟

تکنولوژی بلاک چین یک مکانیسم پایگاه داده پیشرفته است که امکان به اشتراک گذاری شفاف اطلاعات در یک شبکه تجاری را فراهم می کند. پایگاه داده بلاک چین، داده ها را در بلوک هایی ذخیره می کند که در یک زنجیره به یکدیگر متصل هستند.

هدف اصلی تکنولوژی بلاک چین چیست؟

هدف بلاک چین اجازه دادن به ثبت و توزیع اطلاعات دیجیتال، بدون ویرایش آن است. به این ترتیب، می توان گفت بلاک چین پایهای است برای دفاتر کل غیرقابل تغییر و یا سوابق تراکنشهایی که نمیتوان آن ها را تغییر داد، حذف کرد یا از بین برد.

امن ترین بلاک چین چیست؟

اتریوم؛ این رمز ارز در مقایسه با سایر دارایی های دیجیتال، امن ترین ارز دیجیتال محسوب می شود و این بیشتر به دلیل استفاده از یکی از قوی ترین تکنولوژی های بلاک چین برای تراکنش های دیجیتالی در پلت فرم آن است.

Leave A Comment