DNS tunneling یک نوع حملهی سایبری است که به هکرها اجازه میدهد با استفاده از DNS از امنیت شبکه عبور کنند. با مخفی کردن ترافیک غیر مربوط به DNS در داخل پکت هایDNS ، مهاجمان معمولاً میتوانند از اقدامات امنیتی شبکه عبور کنند. حملات موفق DNS tunneling به هکرها اجازه میدهد از امنیت شبکه عبور کنند، دادهها را خارج کنند، سایر کامپیوترها را کنترل کنند، اطلاعات کاربری جمعآوری کنند یا ردپای شبکه را برای حملات آینده بررسی کنند.

DNS چیست؟

DNS را میتوان مانند سیستم مسیریاب اینترنت دانست؛ سیستمی که نامهای قابل درک برای انسان را به آدرسهای IP تبدیل میکند تا مرورگر بتواند به سرور درست متصل شود. این فرایند باعث میشود کاربران برای دسترسی به وبسایتها نیازی به حفظ کردن آدرسهای پیچیده و طولانی نداشته باشند و تنها با تایپ نام دامنه، به صفحه مورد نظر برسند.

برای مثال شما برای ورود به سایت داریا تنها عنوان شرکت داریا را سرچ میکنید و از بین نتایج وارد سایت مورد نظرتان میشوید و دیگر نیاز به وارد کردن آی پی نیست.

ترافیک DNS چیست؟

ترافیک DNS به تمام دادهها و درخواستهایی گفته میشود که بین دستگاه شما و سرورهای DNS رد و بدل میشود تا یک نام دامنه به آدرس IP تبدیل شود.

ترافیکDNS ، بهدلیل نقشی که در عملکرد اکثر سرویسها دارد، معمولاً بهعنوان یک ترافیک معتبر و بیخطر شناخته میشود و به همین دلیل کمتر مورد بررسی امنیتی عمیق قرار میگیرد. اما باید بدانید این نقطه دقیقا، جایی است که DNS به یک مسیر جذاب برای هکرها تبدیل شده است.

جالب است بدانید که پروتکل DNS زمانی طراحی شد که سرعت و دقت در اولویت بود، نه امنیت، و به همین دلیل درخواستهای DNS بدون بررسی امنیتی دستگاه ارسالکننده، پردازش میشوند.

علاوه بر ترجمه نامها، این درخواستها میتوانند مقدار کمی داده بین سیستمها جابهجا کنند؛ قابلیتی که در ظاهر بیضرر است اما در عمل میتواند برای مخفی کردن ارتباطات مشکوک یا انتقال مخفیانه اطلاعات مورد سوءاستفاده قرار بگیرد. از آنجا که بسیاری از سازمانها ترافیک DNS را تحلیل نمیکنند، مهاجمان میتوانند دادههای غیرمجاز را در قالب همین درخواستهای معمولی پنهان کنند و بدون جلب توجه از میان دیوارهای امنیتی عبور دهند. به همین دلیل DNS Tunneling یکی از موفقترین و پنهانکارترین روشهای حمله محسوب میشود، چون دقیقاً از اعتماد شبکه به DNS و نظارت ناکافی روی این نوع ترافیک سوءاستفاده میکند.

یک اشاره به آدرس آی پی بکنیم، آدرس آیپی یک شناسه یکتا برای هر دستگاهی است که به اینترنت یا شبکه داخلی متصل میشود؛ چیزی شبیه شماره تلفن که امکان برقراری ارتباط بین دستگاهها را فراهم میکند، به این صورت که وقتی کاربر یک سایت را باز میکند، مرورگر برای پیدا کردن محل قرارگیری سرور آن سایت به یک آدرس آیپی نیاز دارد تا بداند درخواست را دقیقاً به کجا بفرستد.

آدرسهای آیپی میتوانند نسخه قدیمیتر یعنی IPv4 باشند که شامل چهار عدد از ۰ تا ۲۵۵ است، یا نسخه جدیدتر یعنی IPv6 که طولانیتر و پیچیدهتر طراحی شده تا پاسخگوی تعداد بسیار بالای دستگاههای امروزی باشد. در نهایت، آیپی همان چیزی است که باعث میشود دادهها مسیر درست را پیدا کنند و ارتباط بین کاربر و سرویس را برقرار شود.

حمله DNS Tunneling به چه صورت است؟

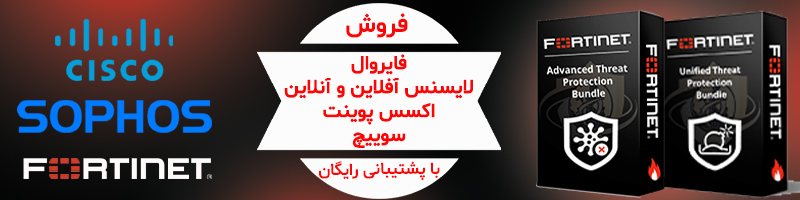

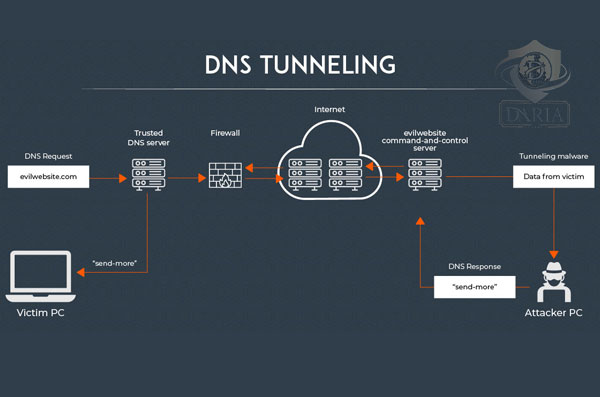

حمله DNS Tunneling زمانی آغاز میشود که کاربر ناخواسته یک بدافزار را روی سیستم خود دانلود میکند یا هکر با سوءاستفاده از یک آسیب پذیری، کد مخرب خود را روی دستگاه قربانی نصب میکند. معمولاً هدف مهاجم این است که کنترل سیستم را حفظ کند تا بتواند فرمان اجرا کند یا دادهها را از محیط شبکه خارج نماید. برای انجام این کار، مهاجم نیاز دارد یک تانل ایجاد کند؛ یعنی روشی برای ارسال فرمان و دریافت داده از دستگاه آلوده، بدون اینکه توسط ابزارهای امنیتی شبکه شناسایی شود.

ترافیک DNS برای این سوءاستفاده کاملاً ایدهآل است، زیرا معمولاً بدون محدودیت از فایروالها و سایر لایههای امنیتی عبور میکند. برای ایجاد این تانل، مهاجم یک نام دامنه ثبت میکند و سپس یک سرور DNS معتبر(Authoritative Nameserver) تحت کنترل خود راهاندازی مینماید.

زمانی که بدافزار روی دستگاه قربانی یک درخواست DNS به سمت دامنهی مهاجم ارسال میکند، سرور مهاجم در پاسخ پکت ها، DNSای برمیگرداند که حاوی داده یا فرمان برای دستگاه آلوده هستند. به این ترتیب، مهاجم میتواند بدون ایجاد هشدار، بهطور مداوم با سیستم قربانی ارتباط برقرار کند. علاوه بر این، مهاجم میتواند دادههای سرقتشده را نیز در قالب درخواستهای DNS رمزگذاری کرده و به سمت همان سرورهای DNS مخرب ارسال کند.

هکرها چگونه از DNS Tunneling استفاده می کنند؟

هکرها از DNS Tunneling بهعنوان یکی از پنهان کارترین روشهای نفوذ استفاده میکنند؛ روشی که به آنها اجازه میدهد در سکوت کامل، دست به هر نوع فعالیت مخربی بزنند. وقتی مهاجم با این تکنیک وارد یک سیستم میشود، اولین کاری که انجام میدهد حفظ دسترسی و گسترش دامنه نفوذ است.

باید بدانید که هکرها از طریق همین تونل پنهانی، میتوانند بدافزارهای جدید را روی سیستم شما نصب کنند و شبکه را قدم به قدم آلوده تر کنند.

آنها پس از بهدست گرفتن کنترل سیستم، معمولاً سراغ جمعآوری اطلاعات حساس میروند؛ از کیلاگرها برای ثبت تایپهای کاربر استفاده میکنند و هر نوع اطلاعات ورود، رمز عبور یا داده ارزشمند را استخراج کرده و برای فروش یا حملات بعدی ذخیره میکنند. جالب است بدانید یکی از مهمترین مزایای این روش برای مهاجم، امکان نقشه برداری آرام و تدریجی از شبکه است.

همچنین باید بدانید که درخواستهای DNS که از داخل شبکه آلوده ارسال میشود، اطلاعاتی در اختیار هکر قرار میدهد که با آن میتواند ساختار شبکه، سیستمهای کلیدی و نقاط ضعف را شناسایی کند. در مرحله بعد، مهاجم میتواند از همان تونل مخفی برای خروج دادهها از شبکه استفاده کند؛ دادههایی که معمولاً شامل اطلاعات محرمانه کاربران، فایلهای حساس یا هر چیزی است که ارزش سرقت داشته باشد و در نهایت، زمانی که کنترل کامل یک دستگاه آلوده در اختیار مهاجم باشد، امکان اجرای تهدیدهای بزرگ تری مثل حملات DDoS نیز فراهم میشود.

همه این فعالیتها در حالی انجام میشود که ترافیک DNS کاملاً عادی به نظر میرسد و اغلب سیستمهای امنیتی متوجه هیچچیزی نمیشوند؛ همین موضوع، DNS Tunneling را به یکی از خطرناک ترین مسیرهای نفوذ در دنیای امنیت سایبری تبدیل کرده است.

نحوه محافظت از شبکه در برابر DNS Tunneling

حملات DNS Tunneling از آن دسته تهدیدهای سایبری هستند که میتوانند بدون هشدار، دادههای حساس شبکه شما را سرقت کنند و کنترل دستگاهها را در اختیار هکرها قرار دهند. برای مقابله با این تهدید پیشرفته، تنها اعتماد به فایروالهای قدیمی کافی نیست. شبکه شما نیازمند سیستمهای پیشرفته پیشگیری از تهدید (Advanced Threat Prevention) است که بتوانند فعالیتهای مشکوک را در ترافیک DNS شناسایی و مسدود کنند.

این سیستمها با بازرسی دقیق هر پکت شبکه، قادر هستند تلاشهای مخفیانه برای استخراج اطلاعات یا انتقال داده به دامنههای مخرب را تشخیص دهند. دسترسی به اطلاعات تهدیدهای شناخته شده و الگوریتمهای هوشمند تحلیل ترافیک، باعث میشود حتی پیچیدهترین حملات DNS نیز قبل از ایجاد خسارت شناسایی شوند.

استفاده از فایروالهای نسل جدید (Next Generation Firewall – NGFW) یکی از بهترین راهکارهاست، چرا که این ابزارها علاوه بر کنترل دسترسی و بازرسی ترافیک، توانایی شناسایی تهدیدهای پیشرفته و مدیریت امنیت شبکه را در یک پلتفرم واحد ارائه میدهند. با بهکارگیری این فناوری، شبکه شما از دسترسی غیرمجاز، استخراج اطلاعات و حملات پنهان DNS بهطور مؤثر محافظت میشود.

اگر میخواهید از شبکه خود در برابر حملات مخرب DNS محافظت کنید و دادههای حیاتی سازمان خود حفظ کنید، همین امروز به ارتقای سیستم امنیتی خود با NGFW و سیستمهای پیشرفته تحلیل ترافیک اقدام کنید و تهدیدها را پیش از رسیدن به شبکه خنثی کنید.

Leave A Comment