امنیت شبکه جیست؟

نقش فایروالها در تکامل امنیت شبکه

فایروالها یکی از اساسیترین و مؤثرترین ابزارهای امنیتی در شبکههای کامپیوتری هستند و نقش مهمی در تکامل امنیت شبکه ایفا کردهاند. تکامل فایروالها با پیشرفت فناوریها و پیچیدگی تهدیدات سایبری تغییر کرده و پیشرفتهتر شده است. در ادامه به نقش فایروالها در این تکامل پرداخته میشود:

۱. اولین نسل فایروالها: فیلتر بسته (Packet Filtering)

در اوایل دهه ۱۹۹۰، فایروالها بیشتر بر فیلتر کردن بستههای ورودی و خروجی بر اساس اطلاعات هدر بسته مانند آدرس IP و پورت متمرکز بودند. این نوع فایروال ساده بود و میتوانست فقط ترافیکهای مجاز یا غیرمجاز را بر اساس قوانین تعیین شده کنترل کند. با این وجود، توانایی تشخیص تهدیدات پیچیدهتر را نداشت و نمیتوانست به بررسی محتوای بستهها بپردازد.

۲. فایروالهای نسل دوم: فیلتر حالت (Stateful Inspection)

با گذشت زمان، تهدیدات سایبری پیشرفتهتر شدند و فایروالهای نسل دوم به وجود آمدند که قابلیت فیلتر کردن بستهها بر اساس وضعیت (State) ارتباطات شبکه را داشتند. این فایروالها قادر بودند ترافیک را بر اساس جریانهای ارتباطی دنبال کنند و ارتباطات معتبر را تشخیص داده و بهینهسازی کنند.

۳. فایروالهای نسل سوم: فایروالهای برنامهگرا (Application Layer)

در این نسل، فایروالها توانایی تحلیل بستهها در لایه برنامه را پیدا کردند. این قابلیت به آنها امکان میداد تا بستهها را در لایههای بالاتر تحلیل کرده و محتوای واقعی ترافیک را بررسی کنند. این فایروالها به شرکتها کمک کردند تا بتوانند حملاتی که از پورتهای مجاز عبور میکنند، مانند حملات SQL Injection و حملات مبتنی بر وب را تشخیص دهند.

۴. فایروالهای نسل جدید (NGFW): ترکیب چندین قابلیت امنیتی

فایروالهای نسل جدید یا Next Generation Firewalls (NGFW) نقطه عطفی در تکامل امنیت شبکه محسوب میشوند. این فایروالها با ترکیب قابلیتهایی مانند تشخیص و جلوگیری از نفوذ (IPS/IDS)، تحلیل رفتار شبکه، کنترل بر اساس هویت کاربر، و محافظت از حملات مبتنی بر برنامههای کاربردی، به یک راهحل جامع تبدیل شدند. این نسل از فایروالها بهصورت پیوسته تهدیدات را شناسایی کرده و اقدامات دفاعی خود را بهروزرسانی میکنند.

۵. فایروالهای ابری و مجازیسازیشده

با افزایش استفاده از فضای ابری و مجازیسازی، فایروالها نیز به سمت فضاهای ابری و محیطهای مجازی حرکت کردند. این نوع فایروالها به سازمانها اجازه میدهند تا در محیطهای چندگانه و زیرساختهای ابری، امنیت شبکه خود را کنترل و مدیریت کنند. فایروالهای ابری به دلیل انعطافپذیری و مقیاسپذیری بالا، در حفاظت از دادهها و برنامههای ابری نقش بسیار مهمی دارند.

۶. نقش فایروالها در مقابله با تهدیدات نوین

تهدیدات امنیتی روز به روز پیچیدهتر و هوشمندتر میشوند، بنابراین فایروالها نیز با استفاده از هوش مصنوعی و یادگیری ماشینی در تلاش برای پیشبینی و جلوگیری از تهدیدات پیشرفته مانند بدافزارهای پیشرفته، حملات صفر-روزه و بدافزارهای چندشکلی هستند.

۷. اتصال فایروالها با سایر راهحلهای امنیتی

امروزه فایروالها نه تنها به عنوان یک دیوار محافظ بلکه به عنوان یک نقطه اتصال با سایر سیستمهای امنیتی مانند سیستمهای شناسایی تهدید، سیستمهای مدیریت هویت و دسترسی (IAM)، و راهحلهای مدیریت امنیت اطلاعات (SIEM) عمل میکنند. این یکپارچگی باعث میشود تا امنیت شبکه به صورت جامع تر و هوشمندتر انجام شود.

فایروال چیست؟

فایروال (Firewall) یک سیستم یا دستگاه امنیتی است که بین شبکههای مختلف، بهویژه شبکه داخلی و اینترنت عمومی، قرار گرفته و وظیفه دارد ترافیک ورودی و خروجی را بر اساس مجموعهای از قوانین امنیتی از پیش تعریفشده کنترل کند. فایروالها برای محافظت از منابع شبکه در برابر تهدیدات امنیتی نظیر دسترسیهای غیرمجاز، حملات مخرب و بدافزارها استفاده میشوند. در یک تعریف تخصصیتر، فایروالها بهعنوان فیلترهای ترافیکی شبکه عمل میکنند که بستههای داده را بر اساس معیارهایی مانند آدرس IP، پورتها، پروتکلها و نوع ترافیک بررسی و تصمیمگیری میکنند که آیا اجازه عبور به آن داده شود یا خیر.

تکامل امنیت شبکه از گذشته تاکنون

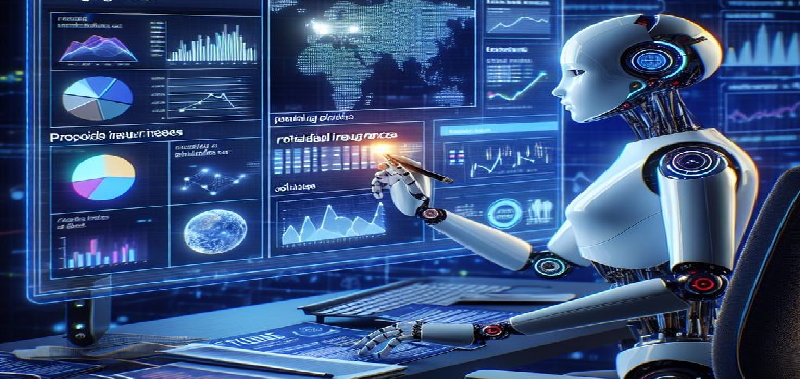

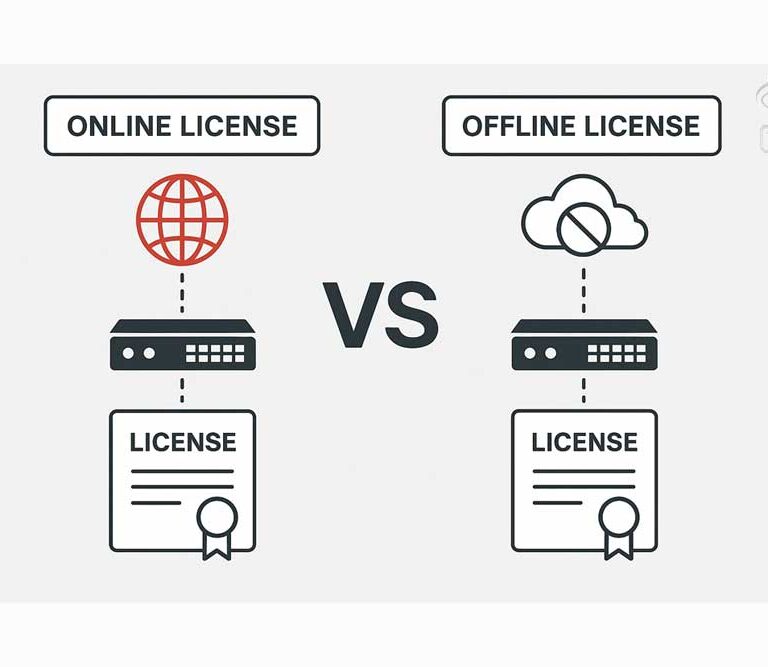

Egress پس از نفوذ فیلتر می کند، در حالیکه Ingress قبل از نفوذ فیلتر را انجام میدهد

مدیریت ترافیک ورودی در آن زمان کمتر مرسوم بود، قرار بود کار تمام شده باشد. با یک فایروال و برخی نظارت های مناسب، ما باید آماده میبودیم. اما نفوذ به یک کسب و کار یا موسسه دولتی می تواند بیشتر با استفاده از یکی از سه استراتژی اصلی انجام شود:

-

- کاربران را فریب دهید و روی فیلتر ضعیف Egress شرط ببندید.

-

- از بهره برداری انبوه، مانند روز-صفر، آسیب پذیری منطقی، رمزهای عبور ضعیف و غیره استفاده کنید، و شرط ببندید که فیلتر Ingress چندان هوشمندانه عمل نمی کند (چه کسی دسترسی به پورت های 53، 80، 443، 465 و … را در لیست سفید قرار می دهد).

-

- از حملات هدفمند، بسیار شبیه به موارد فوق استفاده کنید، اما فقط یک موجودیت خاص را در کل سطح آن هدف قرار دهید. به جای فیشینگ گسترده با یک تفنگ گاتلینگ، امید به “محافظت” از RDP با 123456 داشته باشید. در اینجا دوباره، موضوع مدیریت Ingress میباشد.

بر اساس گزارشهای IBM X-force، تقریباً 47٪ از نفوذهای اولیه مربوط به سوء استفاده از آسیبپذیری است در حالی که فیشینگ 40٪ را تشکیل میدهد. 3٪ از اطلاعات حسابهای دزدیده شده و 3٪ از brute force را نیز اضافه کنید، و تهاجم Ingress از نظر احتمال نفوذ از بیرون به داخل وزن 53٪ دارند. (من 7٪ رسانههای قابل حمل را حساب نمیکنم، زیرا صادقانه بگویم، اگر کاربران شما به اندازه کافی احمق هستند که یک USB ناشناخته را وصل کنند و قوانین شما این اجازه را میدهد، در این صورت موضوع متفاوت است که من آن را داروینیسم دیجیتال مینامم.)

هنگامی که یک کاربر به بدافزار آلوده می شود، بازی جلوگیری از تبدیل ایستگاه کاری او به پایگاه عملیاتی مجرمان سایبری است. اکنون اینجاست که فیلتر خروجی شروع می شود. بسیار خوب، خیلی دیر است، شما هک شدهاید، اما بیایید پیامدها را کاهش دهیم و از سوء استفاده بیشتر ایستگاه در داخل دیوارها و ارتباط آن با مرکز فرماندهی و کنترل جنایتکاران جلوگیری کنیم.

اکنون حفاظت از ترافیک ورودی ضروری است زیرا نه تنها باعث نفوذهای اولیه بیشتر می شود، بلکه به این دلیل که محیط بزرگتر و ناهمگون تر از همیشه است. “محیط” شرکت اغلب در حال حاضر شامل HQ LAN و DMZ، برخی از ماشین های میزبانی شده در مراکز داده، و در نهایت چندین دفتر با VPN، کارکنان راه دور، حجم کاری ابری، ارائه دهندگان زنجیره تامین و ابزارهای SaaS است. نظارت بر همه اینها یک شاهکار است، به خصوص زمانی که فروشندگان SIEM بخواهند برای هر گزارشی که ذخیره می کنید درآمد کسب کنند. اینکه فکر کنید فقط Egress CTI یا ابزاری از شما محافظت می کند، واقع بینانه نیست.

از واکنشی تا پیشگیرانه

امروزه مدیریت ترافیک ورودی کمتر مرسوم است زیرا قرار بود در دهه 90 به آن رسیدگی شود. اما اگر اطلاعات خود را در مورد حملات ورودی جمعسپاری کرده و آنها را به اندازه کافی گلچین و منظم کنید تا از این دادههای CTI در دستگاههایتان استفاده شود، این یک پیروزی خالص برای وضعیت امنیتی کلی شما خواهد بود. و حدس بزنید چه کسی امنیت جمعسپاری را بر اساس ابزار منبع باز DevSecops انجام میدهد؟ درست است! CrowdSec! نحوه محافظت از ترافیک ورودی خود را در اینجا بررسی کنید.

جمع بندی